评分(5)

解题动态

mstheholy 攻破了该题 2天前

Mr_L 攻破了该题 15天前

smtall 攻破了该题 17天前

flag与她皆失 攻破了该题 20天前

dlgz 攻破了该题 20天前

꧁༺༽༾ཊCCཏ༿༼༻꧂ 攻破了该题 21天前

小白张 攻破了该题 21天前

Subufan 攻破了该题 21天前

1175803054 攻破了该题 1月前

ZZZhan 攻破了该题 1月前

树木有点绿 攻破了该题 1月前

hsk_zy 攻破了该题 1月前

o_0 攻破了该题 1月前

Ch3ss 攻破了该题 1月前

shi 攻破了该题 1月前

liul6 攻破了该题 1月前

lalalaabc987 攻破了该题 1月前

南交混的入朱靖宇 攻破了该题 1月前

afeer123 攻破了该题 2月前

评论

对对对对对对对对 6月前

举报

五边形题有点意思

kukuqi666 10月前

举报

一个半小时,太费劲了

无法释怀的遗憾en 2年前

举报

flag格式是SKCTF还是flag 我怎么都不对

enderman 2年前

举报

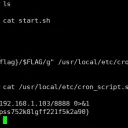

先扫一边目录 找到源码 然后审计源码以后伪造一份admin的密文 替换到cookie里面 搞定

wxy1343 3年前

举报

flag{97154b89834d1dc8b7d64fb657946233}

Tnxts 4年前

举报

python发包的话cookie会消失,这是个大坑不知道咋破,最好还是burp发包

陈江川0118 4年前

举报

一定要记住,一定要一气呵成

trackboy 4年前

举报

这题的难点需要自己构造一个admin账号登录的chipher,抓包登录admin 账号是生成不了chipher,但是,用其他登录账号可以生成chipher,且反序化失败结果的base64字符串并没有包含admin账号而只有admin账号才能获得flag,因此需要自己构造admin账号登录的chipher。

4thrun 4年前

举报

这题确实猛

你把握不住 4年前

举报

这题狠